fot. bank zdjęć shutterstock.com

Odkryto złośliwe oprogramowanie, które atakuje smartfony z systemem Android. DoubleLocker zmienia PIN i szyfruje nasze dane, w skutek czego tracimy dostęp do urządzenia oraz plików. Jak go rozpoznać?

Co jakiś czas słyszymy o groźnych atakach na systemy lub aplikacje na urządzeniach elektronicznych. Tym razem eksperci z firmy ESET odnaleźli malware, czyli złośliwe oprogramowanie, które sprawia, że tracimy dostęp i możliwość korzystania z telefonu. DoubleLocker, czyli odkrycie firmy, szyfruje nasze dane i wymaga okupu za zdjęcie blokady i ich udostępnienie.

W jaki sposób może ono trafić na naszego smartfona?

DoubleLocker jest pierwszym oprogramowaniem, które używa ułatwień w dostępu na Androidzie. Jak czytamy na welivesecurity.com, opiera się na fundamentach trojana bankowego, którego wykorzystuje się do nadużyć w dostępie. Nie jest on jednak związany bezpośrednio z bankowością czy wymuszaniem danych do kont, a zmianie PINu do urządzenia. Rozprzestrzenia się poprzez strony internetowe, które udostępniają fałszywą wersję Adobe Flash Player. Po uruchomieniu aplikacja żąda aktywacji usługi, która kryje się za “Google Play Service”, aktywując przy tym uprawnienia administratora dla urządzeń i ustawiając się jako aplikacja startowa. Każdorazowo kliknięcie w przycisk Home aktywuje oprogramowanie i blokuje urządzenie.

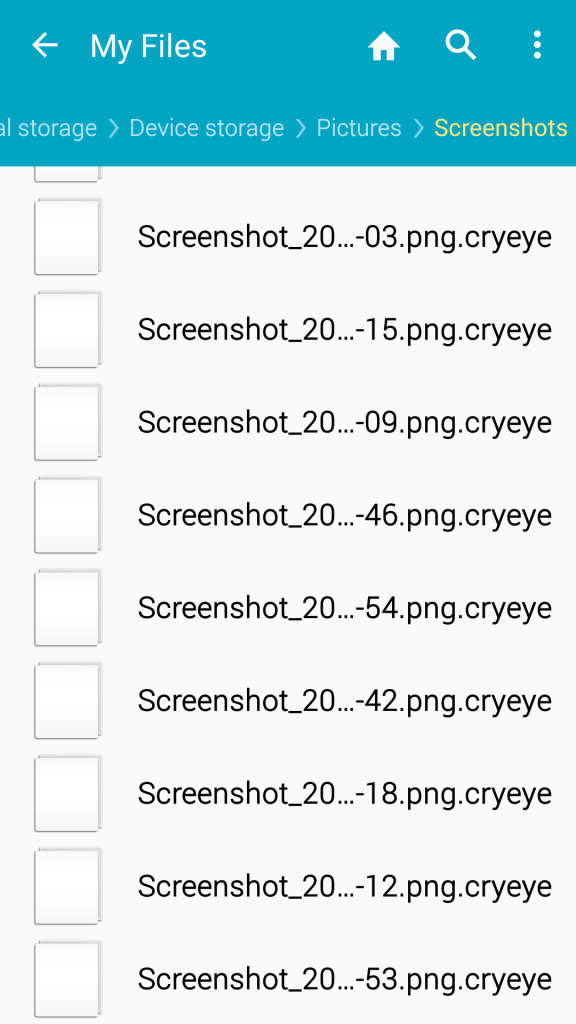

Zmiana kodu PIN lub zaszyfrowanie plików, którego może dokonać DoubleLocker powodują, że użytkownicy nierzadko uiszczają żądany okup. Kod dostępu zmienia się w ciąg losowych liczb, a eksperci ds. zabezpieczeń nie są w stanie go odzyskać. Płacąc odpowiednią kwotę użytkownik może zdalnie go zresetować i odblokować urządzenie. Do szyfrowania plików wykorzystywane jest zaś algorytm AES, który dołącza do plików rozszerzenie “.cryeye”, co bez otrzymania klucza szyfrującego uniemożliwia dostęp do ich zawartości.

fot. welivesecurity.com

Jak pozbyć się złośliwego oprogramowania?

Welivesecurity.com podaje, że okup wynosi 0,0130 bitcoina, czyli około 54 dolarów (zgodnie z dzisiejszym kursem dolara ok. 194 złote) i należy zapłacić go w ciągu 24 godzin. Jeśli zaś użytkownik nie zdecyduje się na jego wniesienie, dane pozostaną zaszyfrowane i nie zostają usunięte.

fot. welivesecurity.com

Pozostawienie go na naszym urządzeniu spowoduje, że na stałe stracimy dostęp do plików. Działaniem, które powinno w tej sytuacji pomóc jest przywrócenie ustawień fabrycznych urządzenia, jednak działa ona jeszcze przed aktywacją malware’a. Innym sposobem jest użycie konta administracyjnego, za pomocą którego możemy zarządzać plikami, połączenie się przez smartfonem poprzez USB oraz usunięcie pliku, w którym znajduje się nasz PIN. Operacja ta odblokowuje ekran, użytkownik może zyskać dostęp do telefonu i pracując w trybie awaryjnym, dezaktywować pozyskane uprawienia administratora oraz odinstalować oprogramowanie.

Warto więc uważać na wszelkie strony przeglądane za pomocą urządzeń z systemem Android i wystrzegać się pobierania podejrzanych plików, rozszerzeń lub wtyczek.