fot. Johan Carlstrom/CC/Flickr.com

Jeżeli twój telefon lub tablet ma mniej niż 6 lat i działa na Androidzie, to możesz być pewien, że ma tę nowo odkrytą dziurę w zabezpieczeniach. Oto co o niej wiadomo i jak można się zabezpieczyć przed atakiem.

W poniedziałek na blogu Zimperium, firmy zajmującej się bezpieczeństwem systemów mobilnych, pojawiła się notka opisująca lukę bezpieczeństwa w Androidzie. Luka ta dotyczy ogromnej większości urządzeń z tym systemem (wszystkich z Androidem o numerze przynajmniej 2.2) i została już ochrzczona największą dziurą w historii.

Czy jest się czego bać?

Dziura została znaleziona w bibliotece Stagefright, odpowiadającej za obsługę multimediów i rzeczywiście wygląda na poważną. Jak ta może zostać wykorzystana? Wystarczy, że atakujący prześle na urządzenie zainfekowany plik multimedialny, a po jego otwarciu będzie mógł uzyskać dostęp do aparatu, mikrofonu lub pamięci. Czyli twoje urządzenie zamieni się w wielokanałowy podsłuch. A co najgorsze, tym razem do rozpoczęcia ataku nie będzie potrzebne twoje kliknięcie. Taki plik wysłany MMS-em otworzy się sam.

Google wie o tej sprawie już od trzech miesięcy. W ekspresowym tempie stworzyło łatkę, która rozwiązuje problem. Niestety producenci w większości nie raczyli stworzyć aktualizacji systemu na swoje urządzenia. I prawdopodobnie modele starsze niż roczne nigdy się jej nie doczekają. Żeby dopełnić grozy sytuacji dodajmy, że jak donosi Niebezpiecznik, pojawiło się już złośliwe oprogramowanie, które wykorzystuje dziurę Stagefright.

Jeżeli więc jest dostępna łatka na twój model telefonu, zaktualizuj go. Jeżeli nie (a tak jest w większości przypadków) musisz jakoś sobie radzić z dziurawym systemem.

Uwaga na Firefoksa!

Firefox również korzysta z biblioteki Stagefright. Znaleziona dziura dotyczy też podobno wersji desktopowej. Jeżeli więc korzystasz z Firefoksa, zaktualizuj go zarówno na urządzeniu mobilnym jak i na komputerze. Nowsze wersje (od 38) mają wbudowaną łatkę i tą drogą zainfekowany plik nie przejdzie.

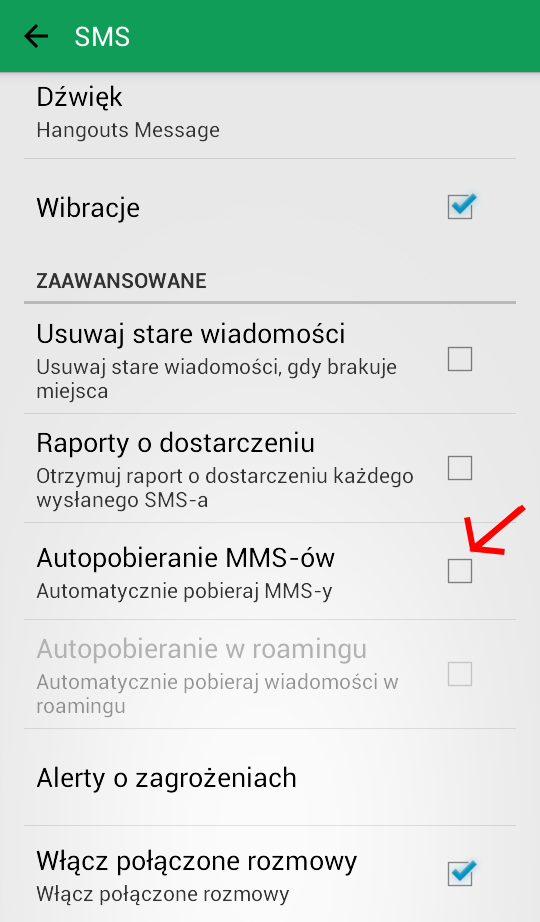

Przykładowe ustawienia MMS (Hangouts)

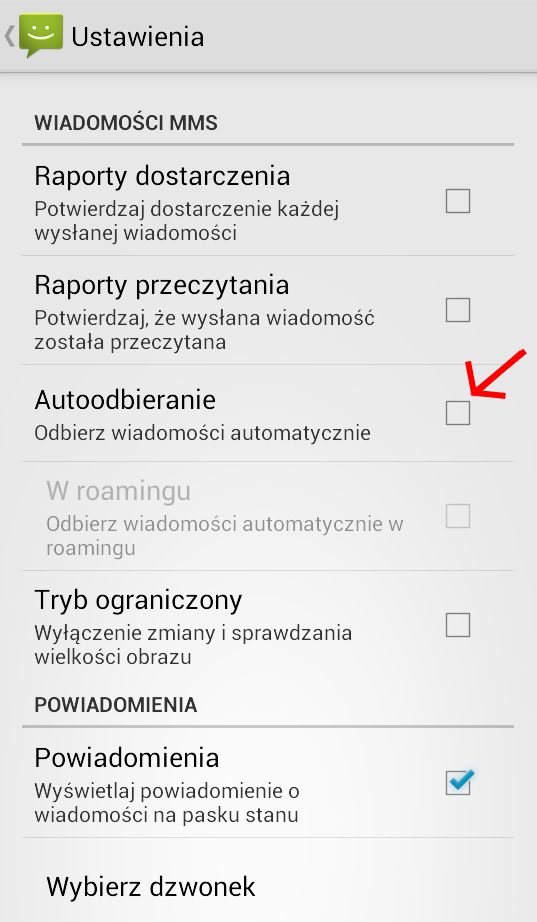

Przykładowe ustawienia MMS

Jak się zabezpieczyć przed atakiem MMS-em?

Wróćmy do Androida. Opisany powyżej atak MMS-em wydaje się najgroźniejszy. Ale można go w prosty sposób uniknąć. Aby mu zapobiec możesz, w zależności od wersji systemu, zablokować wiadomości od nieznanych numerów albo wyłączyć autopobieranie MMS-ów. Nadal jednak zachowaj czujność. W pierwszym przypadku – bo zainfekowana wiadomość może pochodzić od znajomego, jeżeli wcześniej zarażony został jego telefon. W drugim przypadku – bo nieopatrznie sam możesz otworzyć takiego MMS-a.

Jak się zabezpieczyć przed innymi atakami?

MMS-y to nie wszystko. Atak może nastąpić dowolną drogą. Zainfekowany może być plik mp3 lub filmik przesłany przez Snapchata lub Facebooka. Albo ściągnięty ze strony. Aby tego uniknąć trzeba, jak zwykle uważać na wszystko w co się klika.

Czy przesiadać się na iPhone’a?

To standardowa rada miłośników nadgryzionego jabłka. Jednak w iOS-ie też są dziury, jak w każdym systemie. Tylko, że przez to, że jest to system zamknięty, rzadziej są znajdowane. Jeżeli w iOS-ie byłaby taka dziura jak ta, to być może jakiś cyberprzestępca by ją przypadkiem znalazł (chociaż byłoby mu trudno). Natomiast na pewno nie zostałaby ona znaleziona przez „dobrych hackerów”, którzy działają legalnie i szukają dziur po to, aby można je było łatać. W znajdowaniu takich usterek systemy otwarte, jak Android, mają przewagę. Szkoda, że została ona stracona przez słaby system aktualizacji.