fot. © bonninturina - Fotolia.com

fot. © bonninturina – Fotolia.com

Jak powszechnie wiadomo, ściągane przez nas aplikacje prawie w każdym przypadku wymagają zgody na pozyskiwanie określonych danych. Sprawdźmy, co kryje się pod pojęciem “Uprawnienia aplikacji” i jak daleko aplikacje mogą ingerować w naszą prywatność?

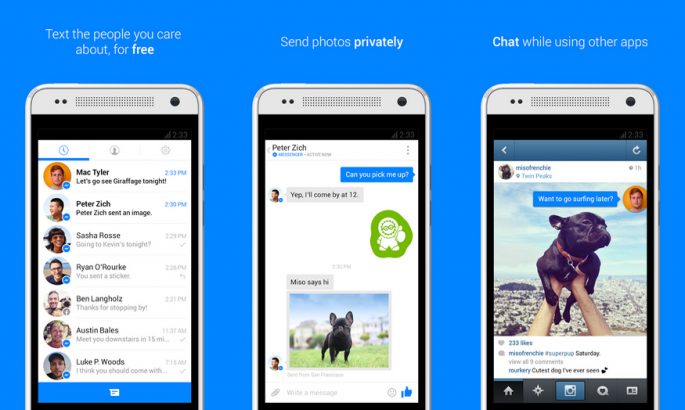

Po wejściu nowej wersji Messengera na rynek oraz rozpoczęciu przez Facebooka kampanii zachęcającej do zainstalowania tej aplikacji, okazało się, że komunikator uzyskuje od nas szeroki wachlarz możliwości ingerencji w urządzenie, na którym go zainstalujemy.

Klikając “akceptuj” wyrażamy zgodę m. in. na udostępnianie dokładnej lokalizacji (GPS), pełny dostęp do naszej sieci, modyfikowanie pamięci USB, ale także na wykonywanie połączeń, nagrywanie dźwięku, wykonywanie zdjęć i filmów oraz przechwytywanie wiadomości tekstowych! Aplikacja nie będzie informowała nas o korzystaniu w tle z wyżej wymienionych funkcji lub pytała o pozwolenie – przecież już raz zaakceptowaliśmy jej warunki.

Aby przekonać się, czy tylko Mark Zuckerberg postanowił uzyskać niemal nieograniczony wgląd i dostęp do naszych smartfonów, przyjrzeliśmy się innym aplikacjom.

Pozostając w klimacie aplikacji typu Messenger sprawdziliśmy program oferowany przez Yahoo – Yahoo Messenger.

Jak się okazuje, aplikacja ta wymaga jeszcze więcej uprawnień. Niektóre z nich brzmią naprawdę groźnie, biorąc pod uwagę bezpieczeństwo danych na naszym urządzeniu. Program uzyska m. in. możliwość dodawania, usuwania i używania kont, modyfikowania ustawień systemu, a nawet testowania dostępu do chronionej pamięci.

Postanowiliśmy przekonać się, czy tylko aplikacje dużych firm wymagają tak wielu uprawnień od użytkownika. Tego dnia zdziwiliśmy się po raz trzeci – testując aplikację Tiny Flashlight. Program zaoferował nam wymianę – mobilna latarka za pełen dostęp do Internetu, rozmów telefonicznych oraz możliwości robienia zdjęć i filmów. Po chwili namysłu zdecydowaliśmy, że nasze latarki w wersjach startowych są całkiem niezłe.

Mieliśmy nadzieję, że może dane statystyczne w tym zakresie okażą się być pozytywne. Jednak jak wynika z badania przeprowadzonego przez amerykańską firmę Bit9 – zajmującą się bezpieczeństwem IT – aż 72 procent aplikacji ściąganych z Google Play żąda od użytkowników zgody wysokiego ryzyka, a 24 procent z nich uznano za podejrzane.

Największe zagrożenie z tego tytułu dotyczy dużych firm, w których pracownicy podczas pracy korzystają z osobistych urządzeń, np. do obsługi poczty e-mail. Jak pracodawcy mogą poradzić sobie z tym zagrożeniem? Najrozsądniejszym rozwiązaniem wydaje się być zakaz wykorzystywania danych / technologii firmowych na prywatnych urządzeniach, lub zakup służbowego sprzętu dla pracowników.

Naucz się dbać o prywatność

Jak poradzić sobie z problemem w kwestii indywidualnej? Podstawowym krokiem powinno być dokładne przeczytanie na co wyrażamy zgodę. Niektóre aplikacje po instalacji pozwalają na podgląd oraz modyfikacje ich uprawnień w zakładce “informacje o aplikacji” lub “ustawienia aplikacji”. Należy się tam udać i odznaczyć niepożądane pozycje, jednak nie każdy program daje taką możliwość. Dlatego zalecamy sprawdzanie, czy aplikacja którą chcemy pobrać daje opcję wyłączenia niechcianych przez nas funkcji.

Aplikacja zawsze daje nam wybór – możemy ją pobrać albo nie, w przypadku latarki była to łatwa decyzja. Jednak pozostaje pytanie, czy stworzenie aplikacji przez rynkowego giganta, która w znacznym stopniu ułatwia życie lub pracę, a następnie nadanie jej tak wielu uprawnień nie jest czymś co można nazwać “inwigilacją doskonałą”?

Pełny raport firmy Bit9 dostępny jest tutaj